Exploit-Handel verhindert im Jahr 2016 die Entscheidung über eine iPhone-Hintertür

Wen bezahlte das FBI für die Entschlüsselung des iPhone 5c, das den San-Bernardino-Terroristen gehörte? Die Washington Post lüftet ein fünf Jahre altes Geheimnis.

The iPhone used by a terrorist in the San Bernardino shooting was unlocked by a small Australian hacking firm in 2016, ending a momentous standoff between the U.S. government and the tech titan Apple.

Azimuth Security, a publicity-shy company that says it sells its cyber wares only to democratic governments, secretly crafted the solution the FBI used to gain access to the device, according to several people familiar with the matter. The iPhone was used by one of two shooters whose December 2015 attack left more than a dozen people dead.

Falls ihr euch nicht mehr erinnert: Der „momentous standoff” zwischen der US-Regierung und Apple war ernst. Die Gier nach einem Präzedenzfall für eine iPhone-Hintertür stand ganz oben auf dem Wunschzettel der US-Sicherheitsbehörden.

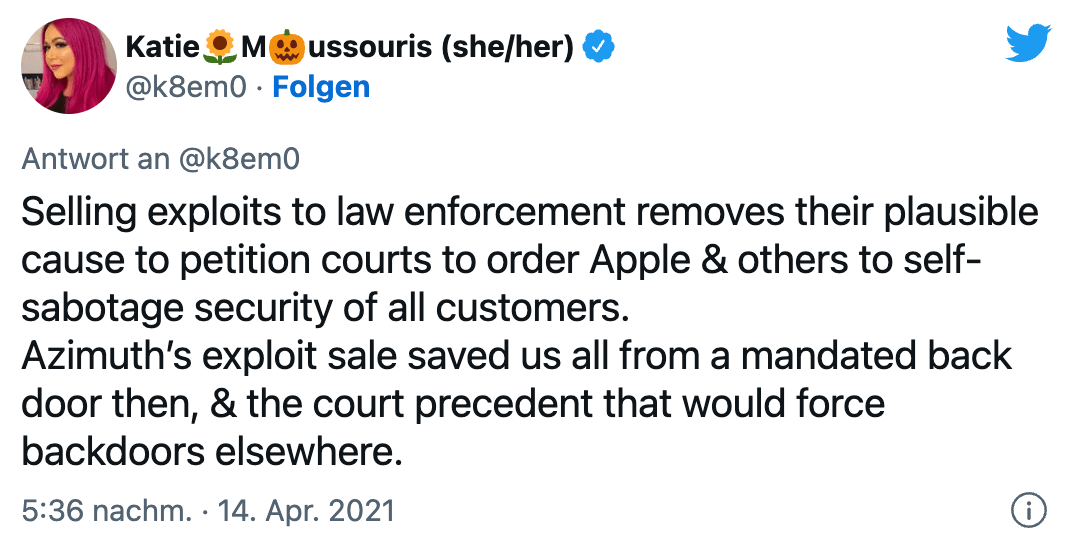

In einer bemerkenswerten Wendung der Ereignisse hat uns wohl der Handel mit „Zero-Day-Exploits” vor einer richtungweisenden Entscheidung beschützt (oder sie zumindest aufgeschoben).

Apples effektivste Eingriffsmöglichkeit sind aktuell hohe Bug-Bounty-Prämien und beste Werkzeuge für Sicherheitsforscher. Inzwischen stimmen die Preise, während die Teilnahmevoraussetzungen ungenügend ausfallen.