Liebe Panikmacher, ich hasse euch!

Ihr unsäglichen Spielverderber. Die ‚iPhone-Bewegungsdaten‚ wären ein toller Ansatzpunkt, um über den Umgang mit persönlichen Informationen aufzuklären. Wenn man sich die Mühe für seine Leser, Zuschauer oder Hörer hätte machen wollen, wäre zumindest der Aufhänger einer Geschichte drin gewesen. So bleibt, zugunsten von einander abgeschriebener Brachial-Berichterstattung, aber auch diese Gelegenheit ungenutzt.

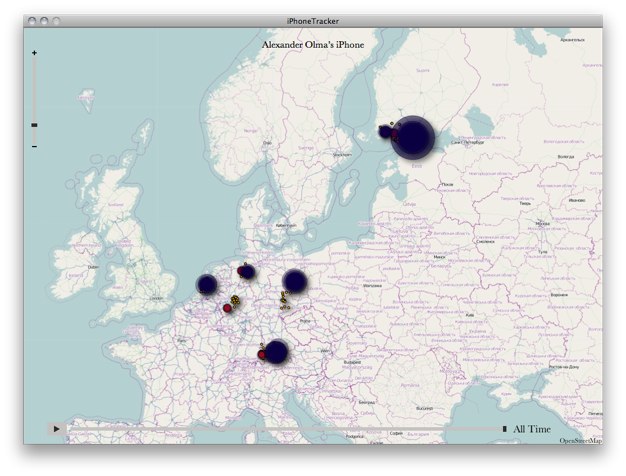

Was war passiert? Zwei O’Reilly-Forscher, Alasdair Allan und Pete Warden, veröffentlichten einen Artikel, einen Video-Talk sowie ein Mac-Programm über die Log-Datei ‚consolidated.db‘. Diese enthält Längen- und Breitengrade sowie Zeitstempeln von Mobilfunk-Sendemasten und WiFi-Netzwerken – keine GPS-Daten. Die Datenbank befindet sich auf dem iPhone und nach einer Synchronisation über iTunes auch auf dem Computer. Verschlüsselt man sein Backup nicht, ist die Datei zugänglich. Beispielsweise von der Visualisierungs-Software ‚iPhoneTracker‚, die im gleichen Schritt das Licht der Öffentlichkeit erblickte. Kryptografiert man dagegen seine Daten (ein iTunes-Klick reicht aus), ist die Datei nicht auszulesen. Das gilt auch für die Daten auf dem mobilen Gerät, solange man keinen Jailbreak durchführt.

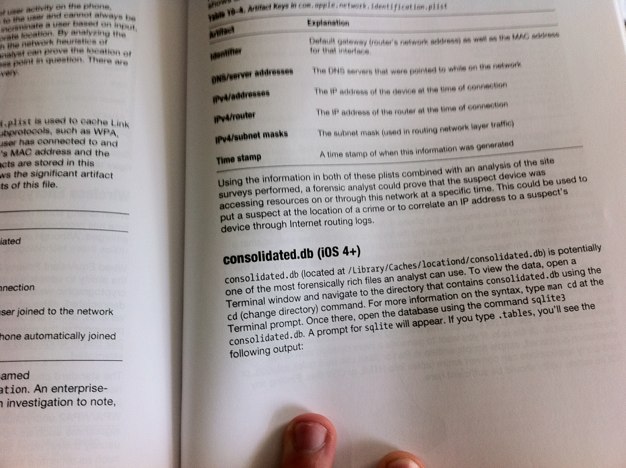

Dass diese Datei überhaupt existiert, ist nicht neu (1, 2 oder 3). Die beiden O’Reilly-Typen haben lediglich ihre Recherche vermasselt. Über die ‚versteckte, geheime und unbekannte‚ Datenbank, von der so gerne berichtet wird, ist bereits in gedruckten (!) Büchern (Affiliate-Link) geschrieben worden.

In the course of writing Chapter 10 – Network Forensics – I fully explain and detail the examination of consolidated.db and other network artifacts within the device!

Aber nur weil bereits diverse Aufzeichnungen bestehen, und vergleichbare Datenbanken bereits vor iOS 4.0 existierten (h-cells.plist), rechtfertig das natürlich noch lange nicht dessen Existenz. Daher die Frage: Wohin sendet diese ominöse Datenbank ihren Inhalt?

Soweit durch Netzwerk-Analysen bekannt: Nirgendwohin. Die Datei existiert lokal und im Backup. Übernimmt man das Backup auf ein anderes iOS-Gerät, wird auch die Datenbank überspielt. Doch das ist natürlich nicht die ganze Wahrheit. Dass sich Apple generell Mobilfunk- und WLan-Daten einverleibt, ist seit letztem Sommer kein Geheimnis. Zugegeben: Zuerst war’s nie so richtig kommuniziert. Erst auf Nachfrage von zwei US-Kongressmitgliedern veröffentlichte Apple ein umfangreiches Schreiben über die Erfassung und Nutzung der Positionsdaten (PDF-Link).

Information about nearby cell towers and Wi-Fi access points is collected and sent to Apple with the GPS coordinates of the device, if available […]. This information is batched and then encrypted and transmitted to Apple over a Wi-Fi Internet connection every twelve hours […].

[…] to help Apple update and maintain its database with know location information, Apple may also collect and transmit Cell Tower and Wi-Fi Access Point Information automatically. With one exception, Apple automatically collects this information only (1) if the device’s location-based service capabilities are toggled to „On“ and (2) the customer uses an application requiring location-based information.

Bislang bestehen jedoch keine Hinweise, dass die ‚consolidated.db‘ dafür genutzt wird, diese Informationen zu übertragen. Wie das PDF-Dokument bestätigt, bedient sich Apple auf explizite Nutzer-Genehmigung auch den der GPS-Daten. Da sich diese Infos nicht in der jetzt ‚aufgespürten‚ Log-Datei befinden, könnte man vermuten, dass sie nichts damit zu tun hat.

Schon damals, als das PDF öffentlich wurde, war die Aufregung groß. Zurecht, wenn man einzig und allein aus Perspektive des Datenschutzes argumentiert. Wer kein Interesse an der Evaluierung und Performance-Verbesserung seiner Verbindungen hat (unpersonalisiert auf Basis von Zufallsstichproben), darf so pseudo-autark gerne versuchen weiterleben.

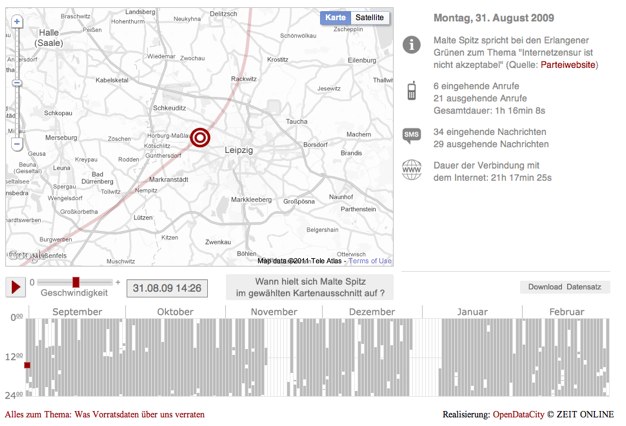

Spätestens mit dem Abschluss eines Mobilfunkvertrags und Politik-Verpeiltheit kippt jedoch dieser durchaus ehrenhafte Datenschutz-Ansatz. Malte Spitz, Politiker beim Bündnis 90/Die Grünen, klagte im vorletzten Jahr gegen die Deutsche Telekom um Herausgabe seiner gespeicherten Vorratsdaten. Vor Gericht zeigte der Zeitraum von insgesamt sechs Monaten in 35.000 Fällen Anrufe, SMS und Geo-Postionen. Die Zeit.de hält davon eine interaktive Karte zum Abruf.

Um in meiner Wortwahl konsequent zu bleiben: Aber nur weil’s bereits ‚Andere‘ machen, muss es dadurch noch lange nicht ‚richtiger‘ werden. Korrekt. Daher gilt es weiterhin, jedem Anbieter auf die Finger zu schauen ohne jedoch kopflos nach dem nächsten ‚iDesaster‘ zu suchen.

Durch die jetzt veröffentlichte Software wird das Geo-Problem erstmals anschaulich. Die Daten, die jedoch dahinterstehen, sind nicht die geringste Aufregung wert, wenn im gleichen Atemzug Gowalla-Accounts befeuert, Latitude-Blümchen angezündet und eine ‚Find-my-iPhone‘-Ortung mit Begeisterung betreiieben wird. Mit dem bewussten Umgang von der Weitergabe genau dieser Informationen, sollte man anfangen.

Mir persönlich sind viele Software-Angebote im App Store – wie beispielsweise Viber (kostenlos; App Store-Link) – weitaus unheimlicher, weil sie einfach mal mein kompletten Adressbuch auf ihre Server laden und dies (nach persönlichem Empfinden) unzureichend innerhalb der App kommunizieren. Wer tief gräbt, findet auf deren Webseite diesen Verweis:

A copy of the phone numbers and names in your address book (but not emails, notes or any other personal information in your address book) will be stored on our servers […]

via Viber.com

‚Datenschutzrichtlinie‘ – auch Apple besitzt ein ganzes Bündel davon – sind nie spannend oder mitreißend geschrieben. Wer jedoch niemals einen Blick darauf wirft und einfach blind abnickt, darf jetzt auch keine ‚offenen Briefe an Steve Jobs‚ schreiben.

In die gleiche Quatsch-Kategorie fällt es, einen Jailbreak zu empfehlen und zu behaupten, sich durch die App ‚untrackerd‚ dem ‚Logging-Problem‘ zu entledigen (und gleichzeitig womöglich seine SHSH Blobs hochzuladen). Durch den vollen Zugriff auf das Dateisystem nimmt man bei Verlust des iPhones dem Dieb lediglich die Arbeit ab.

Aber nochmal: Jede Firma, der wir Daten bewusst zustecken oder diese ohne Wissen abgenommen bekommen, gilt es zu beobachten. Dabei jedoch bei der Log-Datei ‚consolidated.db‘ anzufangen, ist schlicht und ergreifend unverhältnismäßig.

Apple is not storing the device’s location, it’s storing the location of the towers that the device is communicating with.

via Willclarke.net